Im modernen Cyber-Umfeld, in dem sich Bedrohungen schnell ändern und Vorschriften strenger sind als je zuvor, ist ein proaktives Risikomanagement unerlässlich. Ein effektives Risikomanagement hilft Unternehmen dabei, Bedrohungen zu erkennen und zu mindern, die Einhaltung von Vorschriften sicherzustellen, kritische Daten zu schützen und die Geschäftskontinuität aufrechtzuerhalten. Indem Schwachstellen behoben werden, bevor sie eskalieren, können Unternehmen fundierte Entscheidungen treffen und ihr gesamtes Sicherheitsframework stärken.

Was ist Cybersicherheits-Risikomanagement?

Cybersicherheits-Risikomanagement ist die Praxis der Identifizierung, Bewertung und Bekämpfung potenzieller Bedrohungen und Schwachstellen zum Schutz der digitalen Vermögenswerte eines Unternehmens. Ein wesentlicher Bestandteil dieses Prozesses ist das Ergreifen proaktiver Maßnahmen, um Vorfälle zu verhindern, bevor sie Systeme gefährden können. Durch die Anwendung strukturierter Risikobewertungstechniken können Unternehmen die potenziellen Auswirkungen verschiedener Bedrohungen verstehen und ihre Maßnahmen zur Risikominderung effektiv priorisieren.

Sicherheitskontrollen sind für das Risikomanagement von zentraler Bedeutung, da sie als Schutzmaßnahmen dienen, die Schwachstellen reduzieren und Bedrohungen neutralisieren. Ein gut umgesetztes Cybersicherheits-Risikomanagement schützt nicht nur sensible Daten, sondern gewährleistet auch die Geschäftskontinuität und erhält das Vertrauen der Stakeholder.

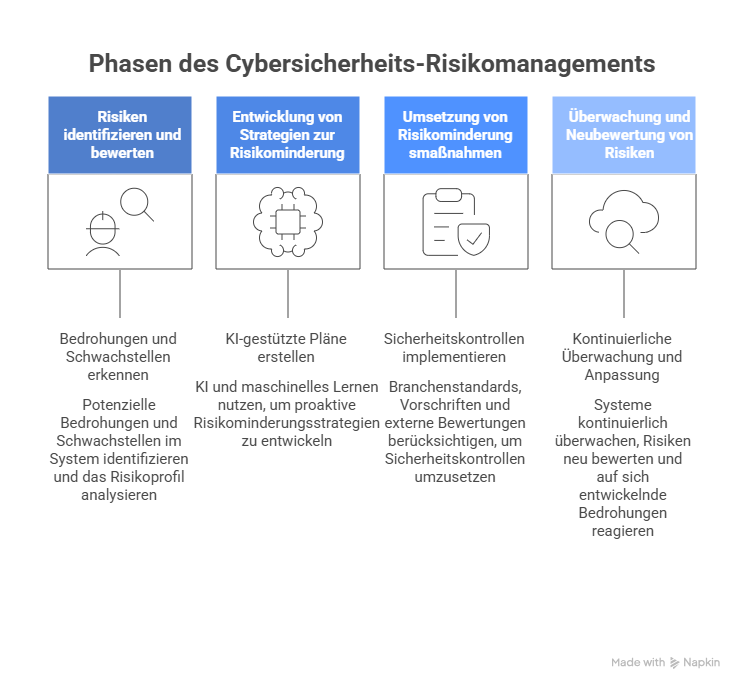

Was sind die wichtigsten Phasen des Cybersicherheits-Risikomanagements?

Das Cybersicherheits-Risikomanagement folgt einem strukturierten Prozess, der die Erkennung potenzieller Risiken, die Erstellung von Plänen zur Risikominderung, die Implementierung von Sicherheitsmaßnahmen und die kontinuierliche Überwachung der Systeme auf neue Bedrohungen umfasst.

Das präventive Risikomanagement konzentriert sich auf die Implementierung von Schutzmaßnahmen wie Firewalls, Verschlüsselung, Zugriffsverwaltung und zeitnahe Software-Updates, um Schwachstellen zu reduzieren. Die kontinuierliche Überwachung des Netzwerkverkehrs, der Systemprotokolle und der Benutzeraktivitäten ist entscheidend, um verdächtige Aktionen oder unbefugte Zugriffe schnell zu erkennen.

1. Risiken identifizieren und bewerten

In dieser Phase geht es darum, potenzielle Bedrohungen zu erkennen, Schwachstellen im System zu bewerten und das allgemeine Risikoprofil der Organisation zu analysieren. Mithilfe von Bedrohungsmodellen lassen sich mögliche Angriffswege und Motive von Angreifern abbilden, während Schwachstellenscans Schwachstellen in Systemen oder Software aufdecken. Anschließend werden die Risiken nach Wahrscheinlichkeit und Auswirkungen quantifiziert, sodass Organisationen priorisieren können, welche Bedrohungen zuerst angegangen werden müssen.

2. Entwicklung von Strategien zur Risikominderung

In dieser Phase erstellen Unternehmen Pläne zur Risikominderung, wobei häufig KI und maschinelles Lernen zum Einsatz kommen. Diese Technologien erkennen ungewöhnliche Aktivitäten in Echtzeit, automatisieren routinemäßige Sicherheitsaufgaben und liefern vorausschauende Erkenntnisse über potenzielle Angriffe. Dieser proaktive Ansatz hilft, Sicherheitsverletzungen zu verhindern, und ermöglicht es den Sicherheitsteams, sich auf komplexere Bedrohungen zu konzentrieren, wodurch die Wahrscheinlichkeit menschlicher Fehler verringert wird.

3. Umsetzung von Risikominderungsmaßnahmen

Die Umsetzung beinhaltet, Strategien in die Praxis umzusetzen und dabei Branchenstandards, Vorschriften sowie Risikobewertungen von Drittanbietern zu berücksichtigen. Die Einhaltung dieser Standards gewährleistet Verantwortung und Transparenz, und die Bewertung externer Anbieter hilft, zusätzliche Risiken zu steuern. Die Nutzung von ISO-Rahmenwerken und Best Practices stärkt die Sicherheitskontrollen, schützt sensible Daten und fördert das Vertrauen der Stakeholder.

4. Überwachung und Neubewertung von Risiken

Kontinuierliches Monitoring stellt sicher, dass Bedrohungen frühzeitig erkannt werden, insbesondere in Cloud- und Lieferkettenumgebungen. Regelmäßige Überprüfungen und Risikobewertungen helfen, die Reaktion auf Vorfälle zu verbessern, sich an sich entwickelnde Bedrohungen anzupassen und die organisatorische Resilienz aufrechtzuerhalten. Diese Phase fördert auch eine Kultur des Cybersecurity-Bewusstseins unter den Mitarbeitenden und stärkt damit die gesamte Verteidigung der Organisation.

Welche Vorteile hat Cybersecurity-Risikomanagement?

Cybersecurity-Risikomanagement ist eine entscheidende Praxis, die Organisationen befähigt, sich gegen Cyberangriffe, Datenlecks und andere Formen der Cyberkriminalität zu schützen. Die Umsetzung eines strukturierten Risikomanagementansatzes bietet mehrere wesentliche Vorteile:

- Einhaltung gesetzlicher Vorschriften

Organisationen sind häufig verpflichtet, Cybersecurity-Standards einzuhalten, die durch Vorschriften wie DSGVO, HIPAA, NIS2 und DORA festgelegt werden. Ein umfassendes Risikomanagement-Framework hilft sicherzustellen, dass diese Compliance-Anforderungen konsequent erfüllt werden.

- Verbesserte Entscheidungsfindung

Das Verständnis potenzieller Risiken und ihrer Folgen ermöglicht es Organisationen, fundierte Entscheidungen zu treffen, die Cybersecurity-Aspekte berücksichtigen. Dies unterstützt eine effektivere Ressourcenzuteilung und fundierte Entscheidungen bei der Systemgestaltung.

- Gestärkte Sicherheit

Durch die Identifizierung und Bearbeitung potenzieller Bedrohungen verringert das Risikomanagement die Wahrscheinlichkeit von Cyberangriffen und mindert deren Auswirkungen, falls sie eintreten. Organisationen können proaktive Maßnahmen ergreifen, um kritische Systeme und sensible Daten zu schützen.

- Verbesserte Transparenz

Risikomanagement verschafft einen klareren Überblick über die Cybersicherheitslage einer Organisation und hebt Bereiche hervor, in denen zusätzliche Kontrollen erforderlich sein könnten. Dies ermöglicht ein besseres Bewusstsein für Schwachstellen und eine höhere Vorbereitung auf neue Bedrohungen.

- Optimierte Sicherheitsstrategie

Die Fokussierung auf die Risiken mit dem größten potenziellen Einfluss ermöglicht es Organisationen, ihre Sicherheitsmaßnahmen zu priorisieren und Ressourcen effizienter einzusetzen, was zu einer optimierten und effektiveren Cybersicherheitsstrategie führt.