Das Identitäts- und Zugriffsmanagement spielt eine entscheidende Rolle bei der Verringerung des Risikos von Ransomware-Angriffen. Cyberbedrohungen werden immer raffinierter, und Unternehmen benötigen einen strukturierten Ansatz, der nicht nur die Systeme schützt, sondern auch die Sicherheitsmaßnahmen auf die geschäftlichen Prioritäten und die Unternehmensstrategie abstimmt. Dies erfordert eine kontinuierliche Abstimmung zwischen Sicherheitsteams und der Geschäftsführung, um sicherzustellen, dass Cybersecurity-Initiativen aktiv zum Schutz und zur Aufrechterhaltung des Geschäftsbetriebs beitragen. Es ist wichtig aufzuzeigen, wie Investitionen in Sicherheit finanzielle Risiken reduzieren sowie die organisatorische Widerstandsfähigkeit und langfristige Stabilität stärken.

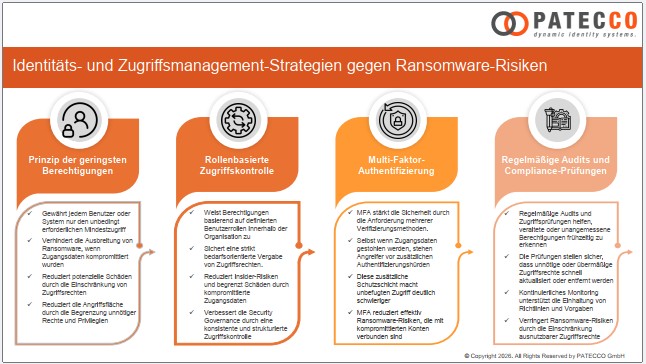

Ein zentrales Element der Ransomware-Prävention ist ein starkes Identity and Access Management, das definiert, wie Zugriffe auf Systeme und Daten im Unternehmen vergeben, gesteuert und überwacht werden. Die folgenden Maßnahmen zeigen, wie es dazu beiträgt, das Risiko von Ransomware zu reduzieren:

- Einschränkung von Zugriffsrechten durch das Least-Privilege-Prinzip

Das Prinzip der geringsten Rechte (Least Privilege) stellt sicher, dass Benutzern, Anwendungen und Systemen nur die minimal erforderlichen Zugriffsrechte gewährt werden, die sie zur Erfüllung ihrer Aufgaben benötigen. Durch die Begrenzung der Berechtigungen auf das notwendige Minimum wird der mögliche Schaden eines kompromittierten Kontos deutlich reduziert, da Angreifer nur innerhalb eines eingeschränkten Zugriffsumfelds agieren können.

- Rollenbasierte Zugriffskontrolle (RBAC)

RBAC weist Zugriffsrechte auf Basis definierter Rollen innerhalb der Organisation zu. Dieser strukturierte Ansatz stellt sicher, dass Berechtigungen strikt nach geschäftlichem Bedarf und nicht aus Bequemlichkeit vergeben werden. Dadurch werden übermäßige Zugriffsrechte reduziert, Insider-Risiken begrenzt und die potenziellen Auswirkungen kompromittierter Zugangsdaten minimiert.

- Multi-Faktor-Authentifizierung (MFA)

MFA erhöht die Zugriffssicherheit, indem Benutzer ihre Identität anhand mehrerer Authentifizierungsfaktoren bestätigen müssen. Diese zusätzliche Sicherheitsstufe erschwert Angreifern den Zugriff erheblich, selbst wenn Anmeldedaten gestohlen wurden, und trägt dazu bei, die Verbreitung von Ransomware über kompromittierte Konten zu verhindern.

- Regelmäßige Audits und Compliance-Prüfungen

Kontinuierliches Monitoring und regelmäßige Überprüfungen von Zugriffsrechten stellen sicher, dass veraltete oder unpassende Berechtigungen zeitnah erkannt und korrigiert werden. Dieser Prozess unterstützt die Einhaltung von Sicherheitsstandards und reduziert gleichzeitig die Möglichkeiten für Angreifer, unnötige oder übermäßige Zugriffsrechte auszunutzen.

- Automatisierte Provisionierung und Deprovisionierung

Automatisierte Identitätsmanagementsysteme stellen sicher, dass Zugriffsrechte bei Rollenänderungen schnell angepasst oder beim Ausscheiden von Mitarbeitenden sofort entzogen werden. Dadurch wird das Risiko verwaister Konten reduziert und verhindert, dass unbefugte Zugriffspunkte entstehen, die von Ransomware-Angriffen ausgenutzt werden könnten.

- Funktionstrennung (Segregation of Duties, SoD)

Die Funktionstrennung stellt sicher, dass keine einzelne Person die vollständige Kontrolle über kritische Prozesse hat. Durch die Aufteilung von Verantwortlichkeiten wird das Risiko des Missbrauchs von Zugriffsrechten reduziert und die Wahrscheinlichkeit verringert, dass Ransomware in sensible Systeme eingeschleust wird.

- User Behavior Analytics (UBA)

UBA erweitert die Identitätsgovernance, indem ungewöhnliche oder auffällige Benutzeraktivitäten erkannt werden, die auf kompromittierte Konten oder Insider-Bedrohungen hinweisen können. Die frühzeitige Erkennung solcher Verhaltensmuster ermöglicht ein rechtzeitiges Eingreifen, bevor sich Vorfälle zu Datenlecks oder Ransomware-Angriffen ausweiten.

- Sicherheitsüberwachung und Incident-Response-Bereitschaft

Selbst bei starken präventiven Maßnahmen müssen Organisationen in der Lage sein, Sicherheitsvorfälle schnell zu erkennen und darauf zu reagieren. Effektive Überwachungs- und Reaktionsmechanismen stellen sicher, dass verdächtige Aktivitäten frühzeitig identifiziert und eingedämmt werden, bevor sie sich zu schwerwiegenden Sicherheitsverletzungen entwickeln können.

Ein wirksamer Schutz vor Ransomware ist durch eine umfassende und gut abgestimmte Identity- und Access-Management-Strategie möglich. Werden Prinzipien wie Least Privilege, rollenbasierte Zugriffskontrolle, starke Authentifizierung, kontinuierliches Monitoring und automatisiertes Lifecycle-Management konsequent umgesetzt, reduzieren Organisationen ihre Angriffsfläche erheblich und stärken gleichzeitig ihre allgemeine Resilienz.

Letztlich ist es die Kombination aus starker Governance, intelligenter Technologie und kontinuierlicher Überwachung, die Organisationen nicht nur dabei unterstützt, sich gegen Ransomware-Bedrohungen zu verteidigen, sondern auch eine sichere und nachhaltige digitale Grundlage für die Zukunft zu schaffen.

Für weitere Informationen klicken Sie auf die Präsentation unten: