Privileged Access Management (PAM) spielt eine entscheidende Rolle in der modernen Cybersicherheit und unterstützt Zero-Trust-Strategien, Ransomware-Prävention und die Einhaltung von Rahmenwerken wie NIS2 und ISO 27001. Doch trotz erheblicher Investitionen haben viele Unternehmen Schwierigkeiten, den Wert von PAM voll auszuschöpfen. Projekte kommen zum Stillstand, die Akzeptanz bleibt gering, und Sicherheitsteams verwalten oft komplexe Systeme, die nur eine begrenzte Risikominderung bieten. Die Implementierung einer effektiven PAM-Strategie kann zwar eine Herausforderung sein, doch die Vorteile der Sicherung privilegierter Konten und Anmeldedaten überwiegen die Herausforderungen bei weitem.

Dieser Artikel beschreibt praktische Ansätze zur Überwindung häufiger Herausforderungen bei der PAM-Implementierung und hilft Unternehmen dabei, ihre Sicherheitslage zu stärken und das Risiko kritischer Sicherheitsverletzungen zu verringern.

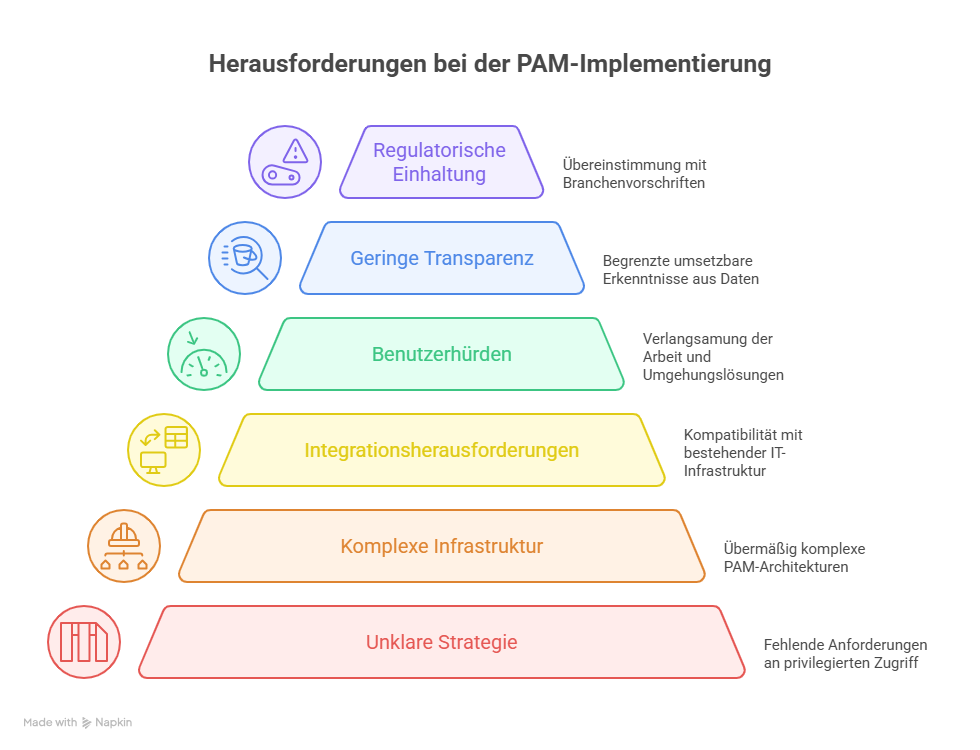

Häufige Herausforderungen bei der PAM-Implementierung

Die Implementierung von PAM bringt eine Reihe von Herausforderungen mit sich, die Sicherheit, Benutzerfreundlichkeit und Compliance beeinflussen können. Das Verständnis dieser häufigen Hindernisse hilft Unternehmen, erfolgreiche Implementierungen zu planen und umzusetzen.

1. Unklare Strategie und Implementierungsplan

Viele Unternehmen führen PAM-Lösungen ein, ohne ihre Anforderungen an privilegierten Zugriff vollständig zu verstehen. Das Überspringen wesentlicher Schritte – wie die Identifizierung aller privilegierten Konten, die Durchführung einer Zugriffs-Discovery und eine Risikoanalyse – kann zu falsch gesetzten Prioritäten und ineffektiven Implementierungen führen. Ohne eine klare Bewertung der aktuellen Umgebung ist es schwierig, Schwachstellen zu adressieren, eine PAM-Roadmap zu definieren oder den Erfolg nach der Implementierung zu messen.

2. Komplexe PAM-Infrastruktur

Komplexität ist einer der Hauptgründe, warum PAM-Projekte scheitern. Untersuchungen von Gartner zeigen, dass mehr als die Hälfte der IT-Teams PAM nie vollständig implementiert – häufig aufgrund übermäßig komplexer Architekturen.

Legacy-Plattformen, die im Laufe der Zeit mit mehreren Komponenten wie Endpoint-Agenten, Jump-Servern, Session-Proxys, Credential-Vaults und individuellen Integrationen aufgebaut wurden, werden mit wachsender Umgebung immer schwieriger zu verwalten.

Die zusätzliche Einbindung von Cloud- und Hybrid-Systemen, Drittanbietern sowie nicht-menschlichen Identitäten kann den Fokus vom Prinzip der minimalen Rechtevergabe (Least Privilege) ablenken. Dadurch entwickelt sich PAM von einem Sicherheitswerkzeug zunehmend zu einer Wartungsbelastung.

3. Integrationsherausforderungen

Die Integration von PAM in vielfältige IT-Ökosysteme bleibt eine bedeutende Hürde. CISOs müssen die Kompatibilität der gewählten PAM-Lösung mit der bestehenden Infrastruktur sorgfältig bewerten, um eine reibungslose Implementierung sicherzustellen, ohne kritische Geschäftsprozesse zu beeinträchtigen. Eine sorgfältige Planung und gründliche Bewertung sind entscheidend, um kostspielige Integrationsprobleme zu vermeiden.

4. Benutzerhürden und begrenzte Akzeptanz

Wenn PAM die Arbeit von Ingenieuren, Administratoren oder DevOps-Teams verlangsamt, suchen sie häufig nach Umgehungslösungen – etwa gemeinsam genutzte Zugangsdaten, dauerhaft vergebene privilegierte Rechte oder fest im Code hinterlegte Geheimnisse. Dadurch entstehen erneut genau die Risiken, die PAM eigentlich beseitigen soll.

Schlechte Benutzerfreundlichkeit, starre Arbeitsabläufe, zu viele Abfragen und ungewohnte Tools können die Akzeptanz verringern und das Vertrauen zwischen Sicherheits- und Betriebsteams beeinträchtigen.

5. Geringe Transparenz und fehlende Einblicke

Einige PAM-Plattformen erzeugen große Datenmengen, liefern jedoch nur begrenzte umsetzbare Erkenntnisse. Teams wissen möglicherweise, dass ein Zugriff stattgefunden hat, verfügen jedoch nicht über ausreichend Kontext zum Sitzungsverhalten oder zu potenziellen Risikofaktoren.

Lücken im privilegierten Zugriff sind eine häufige Feststellung bei fehlgeschlagenen Audits nach ISO 27001 und stehen oft im Zusammenhang mit übermäßigen dauerhaften Berechtigungen oder unzureichender Sitzungsüberwachung. Ohne aussagekräftige Transparenz wird PAM eher zu einer Compliance-Checkliste als zu einer strategischen Sicherheitskontrolle.

6. Einhaltung regulatorischer Standards

Die Einhaltung regulatorischer Anforderungen ist ein wesentlicher Bestandteil moderner Cybersicherheit. PAM-Lösungen müssen mit Branchenvorschriften wie GDPR und der NIS2 Direktive übereinstimmen.

Die Nichteinhaltung kann zu Geldstrafen, rechtlichen Konsequenzen und Reputationsschäden führen. Daher ist die Auswahl und Implementierung von PAM-Plattformen, die die Einhaltung regulatorischer Anforderungen unterstützen, keine Option – sondern eine Notwendigkeit.

Strategien zur Minderung von Risiken bei der PAM-Implementierung

Eine effektive PAM-Implementierung erfordert mehr als nur Technologie – sie erfordert einen strategischen, unternehmensweiten Ansatz. So können CISOs häufige Risiken mindern und den Erfolg sicherstellen:

- Entwickeln Sie eine ganzheitliche Strategie

Definieren Sie den Umfang, die Ziele und die erwarteten Ergebnisse Ihrer PAM-Initiative. Eine klare Roadmap gewährleistet die Ausrichtung auf die Sicherheitsziele und führt das Unternehmen durch komplexe Implementierungen.

- Unterstützung im gesamten Unternehmen sichern

Eine erfolgreiche Einführung von PAM erfordert sowohl die Unterstützung der Unternehmensleitung als auch die Akzeptanz der Endnutzer. Binden Sie relevante Stakeholder frühzeitig ein, vermitteln Sie den Mehrwert von Zero Trust Security und berücksichtigen Sie die Bedürfnisse der Nutzer während der Implementierung.

- Eine flexible und skalierbare Lösung wählen

Wählen Sie eine PAM-Plattform, die sich an On-Premises-, Hybrid- oder Cloud-Umgebungen anpassen kann. Skalierbarkeit stellt sicher, dass die Lösung mit Ihrer Organisation wachsen kann, eine steigende Anzahl privilegierter Konten verwaltet, Insider-Risiken reduziert und Betriebsprozesse effizienter gestaltet.

- Nutzen Sie Automatisierung

Automatisieren Sie Onboarding, Offboarding, Passwortrotation und Audits. Automatisierung reduziert die IT-Arbeitslast, sorgt für die Durchsetzung einheitlicher Richtlinien, beschleunigt die Zugriffsverwaltung und gewährleistet die Audit-Bereitschaft.

- Benutzerschulungen anbieten

Vermitteln Sie Benutzern praktische und technische Kenntnisse über PAM. Effektive Schulungen heben die Produktivitätsvorteile hervor, verringern Widerstände und positionieren PAM als unterstützendes Sicherheitstool statt als Compliance-Belastung.

Durch die Kombination von strategischer Planung, Unterstützung durch die Führungskräfte, flexibler Technologie, Automatisierung und Benutzerschulungen können Unternehmen die Hürden bei der PAM-Implementierung überwinden und die Sicherheit und betriebliche Effizienz maximieren.

Wie PATECCO die PAM-Implementierung vereinfacht

Die Implementierung von PAM kann komplex sein, aber PATECCO optimiert den gesamten Lebenszyklus – von der Planung bis zum laufenden Management. PATECCO unterstützt Unternehmen bei der PAM-Umsetzung durch eine maßgeschneiderte Strategie, nahtlose Integration und ein benutzerfreundliches Design. Durch den Einsatz von Automatisierung wird die Effizienz gesteigert, während gleichzeitig die Einhaltung globaler Vorschriften und Standards wie ISO 27001, der NIS2 Direktive und GDPR sichergestellt wird. Mit PATECCO können Unternehmen die Komplexität von PAM reduzieren, Implementierungen beschleunigen, die Nutzerakzeptanz erhöhen und sowohl eine starke Sicherheitsbasis als auch operative Effizienz erreichen.