Die Verwaltung von Identitäten und Zugriffsrechten ist ein zentraler Bestandteil der Sicherheitsstrategie jedes Unternehmens. Unabhängig davon, ob eine neue Lösung für das Identitäts- und Zugriffsmanagement (IAM) implementiert oder eine bestehende verbessert werden soll, ist es unerlässlich, von Anfang an die richtige Struktur zu schaffen. Ein gut geplanter Ansatz stärkt nicht nur die Sicherheit, sondern gewährleistet auch Effizienz, Skalierbarkeit und eine positive Benutzererfahrung. In diesem Artikel beschreibt PATECCO wichtige praktische Schritte und Best Practices, die Unternehmen dabei helfen, IAM-Projekte erfolgreich zu konzipieren und umzusetzen.

Wie strukturieren Sie Ihr IAM-Projekt effektiv?

Ein gut strukturiertes IAM-Projekt ist entscheidend für langfristige Sicherheit, betriebliche Effizienz und Skalierbarkeit. Ohne angemessene Planung und Governance können Unternehmen mit kostspieligen Herausforderungen wie Sicherheitslücken, Compliance-Risiken oder ineffizienten Benutzerzugriffsprozessen konfrontiert werden.

Eine strukturierte IAM-Initiative hilft Unternehmen dabei, Folgendes zu erreichen:

• Klar definierte Ziele, die auf die Geschäftsziele abgestimmt sind

• Nahtlose Integration in bestehende Systeme und Anwendungen

• Verbesserte Benutzererfahrung durch optimierte Zugriffsprozesse

• Verbesserte Sicherheit und Einhaltung gesetzlicher Vorschriften

Wenn man sich zu Beginn die Zeit nimmt, die richtige Struktur zu schaffen, legt man damit die Grundlage für eine nachhaltige und skalierbare IAM-Umgebung.

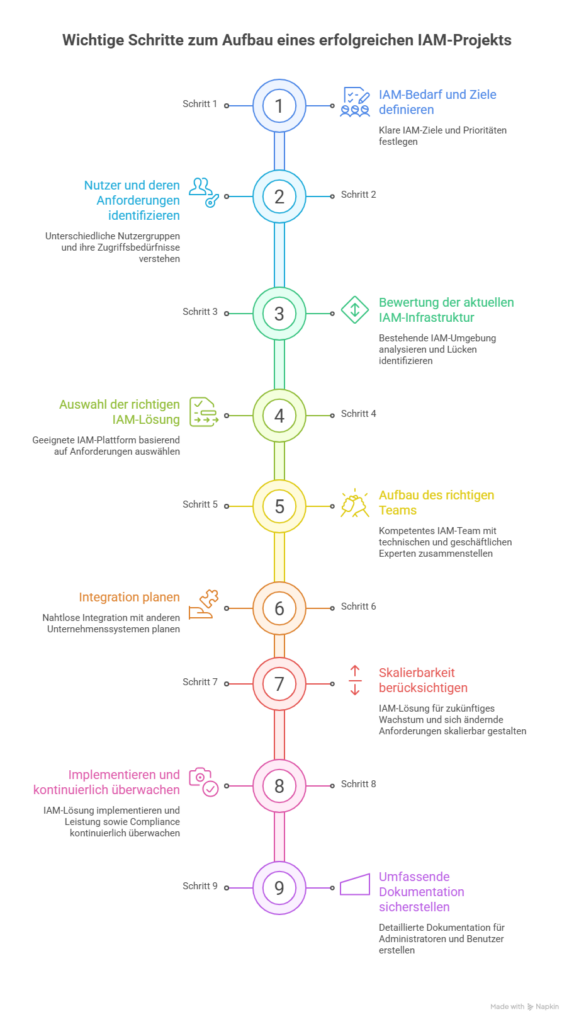

Wichtige Schritte zum Aufbau eines erfolgreichen IAM-Projekts

Schritt 1: IAM-Bedarf und Ziele definieren

Bevor die technische Umsetzung beginnt, müssen Organisationen ihre IAM-Ziele klar definieren. IAM-Initiativen können den Schwerpunkt auf regulatorische Compliance, verbesserte Sicherheit, vereinfachtes Benutzermanagement oder eine Kombination dieser Ziele legen. Die Festlegung klarer Prioritäten stellt sicher, dass die gewählte IAM-Lösung sowohl den geschäftlichen Anforderungen als auch den langfristigen strategischen Zielen entspricht.

Schritt 2: Nutzer und deren Anforderungen identifizieren

Das Verständnis der unterschiedlichen Nutzergruppen innerhalb einer Organisation ist entscheidend für die Gestaltung eines effektiven IAM-Frameworks. Mitarbeitende, Kunden und Partner haben häufig unterschiedliche Zugriffsanforderungen:

- Mitarbeitende benötigen in der Regel sicheren, aber effizienten Zugriff auf interne Systeme, häufig unterstützt durch rollenbasierte Zugriffskontrollen (RBAC).

- Kunden erwarten nahtlose digitale Erlebnisse, beispielsweise Single Sign-On (SSO) oder passwortlose Authentifizierung.

- Partner benötigen sicheren Zugriff auf gemeinsame Ressourcen und gleichzeitig strenge Schutzmaßnahmen gegen Risiken durch Dritte.

Die Berücksichtigung dieser Unterschiede ermöglicht es Organisationen, maßgeschneiderte Zugriffsrichtlinien zu entwickeln, die Sicherheit und Benutzerfreundlichkeit in Einklang bringen.

Schritt 3: Bewertung der aktuellen IAM-Infrastruktur

Bevor neue Tools oder Prozesse eingeführt werden, sollten Unternehmen ihre bestehende IAM-Umgebung bewerten. Dazu gehört die Identifizierung von Lücken, Ineffizienzen oder sich überschneidenden Systemen. Wichtige Fragen, die dabei zu berücksichtigen sind:

• Werden Zugriffsrechte systemübergreifend einheitlich verwaltet?

• Gibt es redundante oder nicht miteinander verbundene IAM-Lösungen?

• Wo verursachen manuelle Prozesse Verzögerungen oder Sicherheitsrisiken?

Das Verständnis des aktuellen IAM-Systems hilft dabei, zukünftige Verbesserungen zu steuern und sicherzustellen, dass neue Lösungen echte operative Herausforderungen angehen.

Schritt 4: Auswahl der richtigen IAM-Lösung

Die Auswahl der richtigen IAM-Plattform ist ein entscheidender Schritt im Projekt. Unternehmen sollten Faktoren wie Unternehmensgröße, Komplexität der Infrastruktur, Sicherheitsanforderungen und gesetzliche Verpflichtungen berücksichtigen. Zu den wichtigsten zu bewertenden Funktionen gehören:

- Multi-Faktor-Authentifizierung (MFA)

- Single Sign-On (SSO)

- Identitätslebenszyklusmanagement

- Zugriffssteuerung und Compliance-Berichterstattung

Unabhängig davon, ob die Lösung cloudbasiert, hybrid oder lokal ist, sollte sie sowohl die technischen Anforderungen als auch die Geschäftsziele unterstützen.

Schritt 5: Aufbau des richtigen Teams

Der Erfolg eines IAM-Projekts hängt letztlich von den beteiligten Personen ab. Ein starkes IAM-Team besteht aus Fachleuten, die sich mit Technologie, Geschäftsprozessen und organisatorischen Anforderungen auskennen. Zu erfolgreichen Projekten gehören in der Regel:

• Technische IAM-Spezialisten

• Geschäftliche Stakeholder, die die betrieblichen Anforderungen verstehen

• Projektleiter, die Technologie und Geschäftsstrategie aufeinander abstimmen

Schritt 6: Integration planen

IAM-Systeme arbeiten selten isoliert. Sie müssen sich nahtlos in andere Unternehmenssysteme wie HR-Systeme, IT-Service-Management-Plattformen (ITSM) und Geschäftsanwendungen und Verzeichnisse integrieren lassen. Eine effektive Integration gewährleistet einen konsistenten Identitätsdatenfluss im gesamten Unternehmen und ermöglicht so eine automatisierte Bereitstellung, eine effiziente Zugriffsverwaltung und eine verbesserte Governance.

Schritt 7: Skalierbarkeit berücksichtigen

Eine IAM-Lösung sollte mit Blick auf zukünftiges Wachstum konzipiert werden. Mit der Weiterentwicklung von Unternehmen muss das IAM-Framework in der Lage sein, eine steigende Anzahl von Benutzern, neue Anwendungen und Dienste, sich ändernde Sicherheitsanforderungen sowie neue Technologien und Authentifizierungsmethoden zu unterstützen. Eine skalierbare Architektur stellt sicher, dass das IAM-System auch bei Wachstum des Unternehmens effektiv bleibt.

Schritt 8: Implementieren und kontinuierlich überwachen

Nach der Implementierung der IAM-Lösung ist eine kontinuierliche Überwachung unerlässlich. Regelmäßige Überprüfungen tragen dazu bei, dass die Zugriffsrichtlinien weiterhin eingehalten werden und potenzielle Sicherheitsrisiken frühzeitig erkannt werden. Unternehmen sollten die Systemleistung, die Prozesse zur Zugriffssteuerung sowie die Einhaltung interner Richtlinien und externer Vorschriften überwachen. Durch kontinuierliche Verbesserungen wird sichergestellt, dass das IAM-System effektiv bleibt und den sich wandelnden Geschäfts- und Sicherheitsanforderungen gerecht wird.

Schritt 9: Umfassende Dokumentation sicherstellen

Auch nach der erfolgreichen Implementierung und Benutzerschulung bleibt noch eine wichtige Aufgabe zu erledigen: die Erstellung einer umfassenden Dokumentation. Eine gut strukturierte Dokumentation hilft neuen Administratoren und Managern, die IAM-Prozesse und -Verantwortlichkeiten schnell zu verstehen. Nützliche Materialien können sein:

• FAQs und Benutzerhandbücher

• Prozessdokumentation für Onboarding, Offboarding und Rollenänderungen

• Video-Tutorials und Schulungsressourcen

Im Laufe der Zeit ändern sich die Anforderungen einer Organisation. Eine detaillierte Dokumentation erleichtert die effiziente Überprüfung und Aktualisierung von IAM-Prozessen unter Wahrung von Konsistenz und Transparenz.

Häufige Fallstricke vermeiden

Selbst gut geplante IAM-Initiativen können während der Umsetzung auf Herausforderungen stoßen. Zu den häufigsten Fallstricken gehören übermäßige Planung ohne Umsetzung, der Versuch, zu viele Funktionen gleichzeitig zu implementieren, die Vernachlässigung der Benutzererfahrung sowie das fehlende Einbeziehen wichtiger Stakeholder. Werden diese Risiken frühzeitig erkannt, können Unternehmen proaktiv gegensteuern und ihre IAM-Projekte auf Kurs für langfristigen Erfolg halten.