Zero Trust ist zum Standard für moderne Sicherheit geworden – niemals vertrauen, immer überprüfen. Viele Unternehmen konzentrieren sich auf Tools wie Firewalls, Netzwerksegmentierung und Multi-Faktor-Authentifizierung – aber die eigentliche Grundlage bleibt oft unbeachtet: Identity Governance and Administration (IGA).

IGA geht weit über die bloße Verwaltung von Login-Rechten hinaus. Es stellt sicher, dass die richtigen Personen zur richtigen Zeit den richtigen Zugriff haben. Durch klare Transparenz, die Durchsetzung von Zugriffsrichtlinien und kontinuierliches Risikomanagement verwandelt IGA das Zero-Trust-Konzept von einer theoretischen Idee in eine praktische, durchsetzbare Strategie. Ohne IGA stoßen selbst die stärksten Sicherheitsmaßnahmen schnell an ihre Grenzen.

Warum Zero Trust mit Identität beginnt

Zero Trust basiert auf einer einfachen Idee: Niemand wird automatisch vertraut – auch nicht innerhalb des Netzwerks. Jede Anfrage muss überprüft, jeder Zugriffspunkt bewertet und jede Identität als potenziell riskant betrachtet werden. Obwohl das Konzept simpel klingt, kann es ohne eine starke Identity Governance nicht effektiv umgesetzt werden.

Zu oft konzentrieren sich Organisationen auf Tools wie Multi-Faktor-Authentifizierung oder Netzsegmentierung, dabei findet die eigentliche Arbeit auf der Identitätsebene statt. Wer hat Zugriff? Was kann er damit tun? Sollte dieser Zugriff noch bestehen? Ohne klare Antworten wird das gesamte Zero-Trust-Modell instabil. Identität ist nicht nur ein Kontrollpunkt – sie bildet das Fundament, das Richtlinien konsistent hält, Prüfungen termingerecht durchführt und Risikosignale an die richtigen Stellen weiterleitet. Da Vertrauen kontinuierlich verdient werden muss, beginnt alles bei der Identität.

Wie Identity Governance Zero Trust stärkt

Jede erfolgreiche Zero-Trust-Strategie beginnt mit einer einfachen Wahrheit: Man kann nur schützen, was man auch sieht. Identity Governance schafft diese Transparenz, indem sie zeigt, wer Zugriff hat, wohin dieser Zugriff führt und ob er noch angemessen ist.

In den meisten Organisationen wächst der Zugriff sehr schnell. Mitarbeiter kommen hinzu, wechseln die Rolle oder verlassen das Unternehmen – jede Veränderung bringt neue Berechtigungen mit sich. Mit der Zeit summieren sich diese Rechte und erzeugen Komplexität und potenzielle Risiken. Identity Governance bringt Ordnung in dieses Chaos, indem sie festlegt, wer unter welchen Bedingungen und für welchen Zeitraum Zugriff haben sollte.

Durch die Verbindung von Benutzern, Rollen und Systemen wird Identity Governance zum Fundament von Zero Trust. Sie schafft Verantwortlichkeit auf allen Ebenen – von Mitarbeitern und Auftragnehmern bis hin zu Servicekonten und automatisierten Bots – und gewährleistet so die konsequente Umsetzung des Prinzips der minimalen Rechte, Echtzeit-Transparenz und weniger blinde Flecken. Wenn Identity Governance und Zero Trust Hand in Hand arbeiten, wird Zugriffskontrolle nicht mehr reaktiv, sondern zu einem dynamischen System, das sich automatisch an Benutzer, Rollen oder Risikofaktoren anpasst.

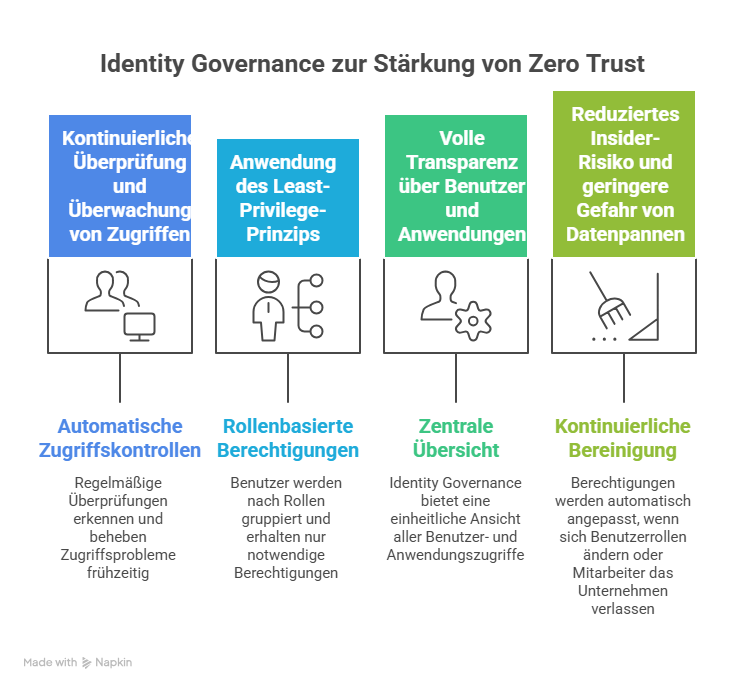

Die Rolle von Identity Governance bei der Stärkung von Zero Trust

• Anwendung des Least-Privilege-Prinzips

Zero Trust funktioniert nur, wenn der Zugriff begrenzt ist. Jeder Benutzer sollte nur das sehen und tun können, was wirklich notwendig ist. Identity Governance macht dies möglich, indem Benutzer nach Rollen gruppiert und Berechtigungen entsprechend zugewiesen werden – transparent, fair und leicht nachvollziehbar. Wenn jemand die Rolle wechselt oder eine Aufgabe abschließt, werden die Zugriffsrechte automatisch angepasst. Keine vergessenen Konten, keine offenen Türen. Die regelmäßige Bereinigung von Berechtigungen hält Systeme sicher und reduziert das Risiko von Datenexposition.

• Kontinuierliche Überprüfung und Überwachung von Zugriffen

Vertrauen ist nicht dauerhaft – es muss kontinuierlich verdient werden. Identity Governance sorgt dafür, dass Überprüfungen automatisch stattfinden. Laufende Zugriffskontrollen zeigen, wer noch Zugriff benötigt, wer nicht mehr und wo mögliche Risiken bestehen. Anstatt auf jährliche Audits zu warten, werden Probleme frühzeitig, still und zuverlässig erkannt – deutlich effektiver als manuelles Tracking.

• Volle Transparenz über Benutzer und Anwendungen

Moderne Unternehmen nutzen eine Vielzahl von Anwendungen und Systemen. Ohne zentrale Übersicht ist es nahezu unmöglich nachzuvollziehen, wer auf was Zugriff hat. Identity Governance bündelt diese Verbindungen in einer einzigen Ansicht und zeigt genau, wer auf welche Systeme zugreifen kann. Diese Transparenz unterstützt Sicherheitsteams dabei, ungewöhnliche Aktivitäten zu erkennen, Richtlinien zu überprüfen und schnell auf Bedrohungen zu reagieren.

• Reduziertes Insider-Risiko und geringere Gefahr von Datenpannen

Viele Sicherheitsverletzungen entstehen, weil Benutzer über zu viele Zugriffsrechte verfügen. Identity Governance senkt dieses Risiko, indem Berechtigungen kontinuierlich überprüft und ungewöhnliche Aktivitäten frühzeitig erkannt werden. Wenn Mitarbeiter die Rolle wechseln oder das Unternehmen verlassen, werden ihre Zugriffe sofort angepasst. Dabei geht es nicht um Misstrauen, sondern um Präzision: Jeder erhält genau die Berechtigungen, die er benötigt – nicht mehr und nicht weniger.

Identity Governance ergänzt nicht nur Zero Trust, sondern stärkt es auch. Durch die Verbesserung der Transparenz, die Reduzierung von Risiken und die Ermöglichung von Automatisierung verwandelt es Sicherheit in einen kontinuierlichen, zuverlässigen Prozess.

Moderne Identity-Governance-Lösungen müssen von Anfang an starke Zugriffskontrollen etablieren, insbesondere durch die Durchsetzung des Prinzips der minimalen Rechte (Least Privilege). Um einen echten Zero-Trust-Ansatz zu unterstützen, sollte Identity Governance nahtlos mit ergänzenden Tools wie Privileged Access Management und Identity and Access Management verbunden sein, um ein einheitliches und koordiniertes Sicherheitsframework zu gewährleisten.

PATECCO bietet einen bewährten Identity-Governance-Ansatz, der Organisationen bei der Einführung, Integration und Aufrechterhaltung moderner Governance-Fähigkeiten unterstützt. Durch die Anpassung von Governance-Prozessen an bestehende Sicherheitsökosysteme hilft PATECCO Organisationen, Zugriffskontrollen zu stärken, Abläufe zu optimieren und ein reifes Zero-Trust-Modell zu etablieren.