Cyberkriminelle greifen zunehmend Identitäten anstatt Netzwerke an. Gestohlene Zugangsdaten bieten eine schnellere und unauffälligere Möglichkeit, Zugriff zu erlangen, und sind heute an der Mehrheit der Sicherheitsvorfälle beteiligt. Mit dem rasanten Wachstum von Cloud-Diensten und Remote-Arbeit sind Identitätssysteme zu bevorzugten Angriffszielen geworden. Gleichzeitig konzentrieren sich traditionelle IAM-Lösungen auf Authentifizierung und Zugriffskontrolle, verfügen jedoch nicht über Echtzeit-Erkennungs- und Reaktionsfunktionen. Dadurch entsteht eine kritische Sicherheitslücke für moderne Organisationen.

Wie bewältigt ITDR diese Herausforderung?

Identity Threat Detection and Response (ITDR) begegnet dieser Sicherheitsherausforderung durch die Einführung kontinuierlicher Transparenz, fortschrittlicher Verhaltensanalyse und automatisierter Reaktionsfähigkeiten, die speziell zum Schutz von Identitätsumgebungen entwickelt wurden. Im Gegensatz zu traditionellen Sicherheitslösungen, die sich auf den Schutz von Netzwerken und Endgeräten konzentrieren, liegt der Fokus von ITDR auf der Überwachung von Identitätsaktivitäten selbst. Durch die Erkennung anomalen Verhaltens in Echtzeit unterstützt ITDR Unternehmen dabei, Bedrohungen einzudämmen, bevor sie sich im System ausbreiten oder zu schwerwiegenden Vorfällen eskalieren.

Kernelemente von ITDR

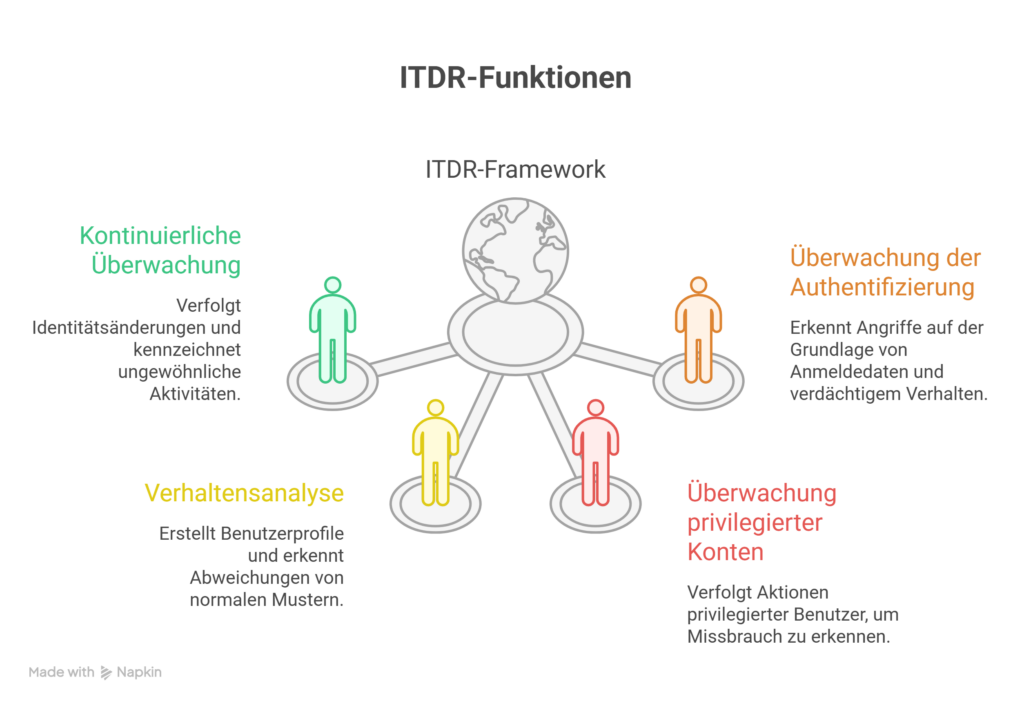

Das ITDR-Framework besteht aus mehreren miteinander verbundenen Funktionen, die gemeinsam die Identitätssicherheit verbessern.

1. Kontinuierliche Überwachung des Identitätslebenszyklus

ITDR-Lösungen ermöglichen eine kontinuierliche Überwachung der Erstellung, Änderung und Löschung von Identitäten im gesamten Unternehmen. Dazu gehören die Verfolgung von Aktualisierungen privilegierter Konten, Anpassungen der Gruppenmitgliedschaften und Änderungen der Zugriffsberechtigungen. Das System kennzeichnet ungewöhnliche Aktivitäten wie unerwartete Privilegien Erweiterungen, unregelmäßige Kontobereitstellungen oder verdächtige administrative Aktionen. Diese Warnmeldungen können auf kompromittierte Anmeldedaten, den Missbrauch administrativer Privilegien oder Insider-Risiken hinweisen.

2. Verhaltensanalyse und Erkennung von Anomalien

Durch den Einsatz von maschinellem Lernen und Verhaltensanalysen erstellen ITDR-Plattformen für jeden Benutzer und jedes Dienstkonto eine dynamische Basislinie normaler Aktivitäten. Diese Basislinie berücksichtigt Muster wie typische Anmeldezeiten, geografische Standorte, Gerätenutzung und das Zugriffsverhalten auf Anwendungen. Wenn Aktivitäten von den etablierten Normen abweichen – wie Anmeldungen von unbekannten Standorten, Zugriff auf ungewöhnliche Ressourcen oder atypisches administratives Verhalten –, identifiziert das System die Abweichung zur weiteren Untersuchung. Diese Funktion ermöglicht die Erkennung kompromittierter Konten, selbst wenn gültige Anmeldedaten verwendet werden.

3. Überwachung privilegierter Konten

Besondere Aufmerksamkeit gilt Konten mit erweiterten Zugriffsrechten, da diese für Angreifer besonders attraktive Ziele darstellen. ITDR-Lösungen verfolgen alle während privilegierter Sitzungen durchgeführten Aktionen, einschließlich ausgeführter Befehle, Konfigurationsänderungen und Interaktionen mit Ressourcen. Diese detaillierte Transparenz hilft Unternehmen dabei, den Missbrauch von Administratorrechten, Versuche zur Ausweitung von Zugriffsrechten und potenziell schädliche Systemänderungen zu erkennen, bevor diese zu erheblichen Schäden führen.

4. Überwachung der Authentifizierung und Erkennung von Credential-Missbrauch

ITDR analysiert kontinuierlich die Authentifizierungsaktivitäten im gesamten Unternehmen, um Anzeichen für Angriffe auf der Grundlage von Anmeldedaten zu erkennen. Es erkennt Muster, die auf Techniken wie Brute-Force-Angriffe, Password Spraying und Credential Stuffing hindeuten. Darüber hinaus macht es auf verdächtige Verhaltensweisen aufmerksam, wie beispielsweise gleichzeitige Anmeldungen aus verschiedenen Regionen oder Authentifizierungsversuche außerhalb der üblichen Geschäftszeiten. Diese Indikatoren helfen Sicherheitsteams dabei, potenzielle Kontokompromittierungen schnell zu erkennen und darauf zu reagieren.

Die wachsende Bedeutung von ITDR in der modernen Sicherheitslandschaft

Identitäten gehören heute zu den am stärksten angegriffenen Elementen in Cyberattacken. Der Diebstahl von Zugangsdaten ist für einen erheblichen Anteil der Datenverletzungen verantwortlich, und die Zahl kompromittierter Anmeldeinformationen steigt kontinuierlich an. Bereits ein einziges offengelegtes Konto kann Angreifern Zugriff auf kritische Systeme verschaffen. Anstatt traditionelle Sicherheitsmechanismen direkt zu durchbrechen, nutzen Bedrohungsakteure zunehmend gestohlene Zugangsdaten, umgehen die Multi-Faktor-Authentifizierung durch Phishing oder Token-Diebstahl oder missbrauchen fehlerhaft konfigurierte Identitätseinstellungen, um sich Zugang zu verschaffen. ITDR stärkt die Sicherheit, indem es diese Risiken gezielt adressiert. Zu den wichtigsten Funktionen gehören:

- Echtzeitüberwachung: Kontinuierliche Analyse von Authentifizierungsaktivitäten, Anmeldeverhalten und Verzeichnisänderungen zur Erkennung von Anomalien.

- Automatisierte Reaktion: Sofortige Einschränkung kompromittierter Konten, Auslösung zusätzlicher Verifizierungen oder Rückgängigmachung unbefugter Änderungen.

- Verbesserte Identitätstransparenz: Identifikation übermäßiger Berechtigungen, inaktiver Konten und unautorisierter administrativer Aktivitäten.

- Nahtlose Integration: Austausch von Informationen mit SIEM-, SOAR- und XDR-Plattformen zur Stärkung der gesamten Sicherheitsprozesse.

Ohne ITDR können identitätsbasierte Angriffe über längere Zeit unentdeckt bleiben, sodass Angreifer unbemerkt in der Umgebung agieren können und die potenziellen Folgen eines Sicherheitsvorfalls zunehmen.

Erfahren Sie mehr über Identitätssicherheit und ITDR im Webinar, das wir gemeinsam mit unserem Partner Delinea veranstaltet haben: https://www.youtube.com/watch?v=Dtji8fAstxU