Privilegierte Konten sind der Schlüssel zu den kritischsten Systemen und sensiblen Daten Ihres Unternehmens. Während diese Konten essenzielle Abläufe ermöglichen, stellen sie bei Fehlverwaltung auch ein erhebliches Sicherheitsrisiko dar. Cyberangreifer wissen, dass die Kompromittierung privilegierter Zugangsdaten uneingeschränkten Zugriff auf Ihre Infrastruktur gewährleisten kann.

Aus diesem Grund hat PATECCO eine Liste der häufigsten Risiken beim privilegierten Zugriff sowie wirksame Lösungen zusammengestellt, um Organisationen dabei zu unterstützen, ihre kritischen Systeme zu schützen, Sicherheitsbedrohungen zu reduzieren und die Einhaltung gesetzlicher und branchenspezifischer Vorschriften zu gewährleisten.

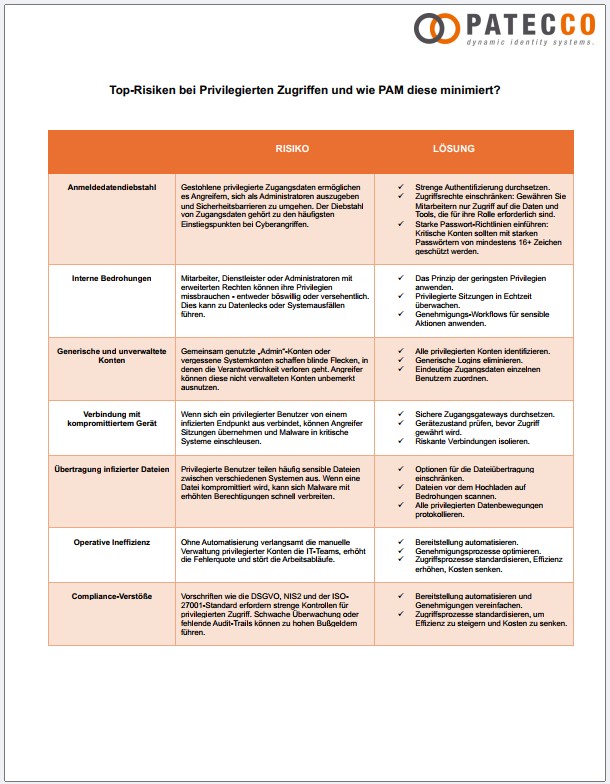

1. Anmeldedatendiebstahl

- Das Risiko:

Gestohlene privilegierte Zugangsdaten ermöglichen es Angreifern, sich als Administratoren auszugeben und Sicherheitsbarrieren zu umgehen. Der Diebstahl von Zugangsdaten gehört zu den häufigsten Einstiegspunkten bei Cyberangriffen.

- Die Lösung:

Organisationen können dieses Risiko mindern, indem sie starke Authentifizierung durchsetzen. Außerdem sollten die Zugriffsrechte so eingeschränkt werden, dass Mitarbeiter nur die für ihre Rolle erforderlichen Daten und Werkzeuge erhalten. Kritische Konten sollten zudem mit starken Passwörtern von mindestens 16 Zeichen geschützt werden.

2. Interne Bedrohungen

- Das Risiko:

Mitarbeiter, Dienstleister oder Administratoren mit erweiterten Rechten können ihre Privilegien missbrauchen – entweder böswillig oder versehentlich. Dies kann zu Datenlecks oder Systemausfällen führen.

- Die Lösung:

Um Insider-Bedrohungen zu mindern, sollten Unternehmen das Prinzip der geringsten Privilegien anwenden, privilegierte Sitzungen in Echtzeit überwachen und Genehmigungsworkflows für sensible Aktionen implementieren, um sicherzustellen, dass alle risikoreichen Vorgänge ordnungsgemäß autorisiert und überprüfbar sind.

3. Generische und unverwaltete Konten

- Das Risiko

Gemeinsam genutzte “Admin“-Konten oder vergessene Systemkonten schaffen blinde Flecken, in denen die Verantwortlichkeit verloren geht. Angreifer können diese nicht verwalteten Konten unbemerkt ausnutzen.

- Die Lösung:

Organisationen sollten alle privilegierten Konten identifizieren und generische oder gemeinsam genutzte Zugänge eliminieren. Zudem sollten eindeutige Zugangsdaten einzelnen Benutzern zugewiesen werden, um Verantwortlichkeit sicherzustellen und das Risiko unbemerkter Zugriffe zu verringern.

4. Verbindung mit kompromittiertem Gerät

- Das Risiko:

Wenn sich ein privilegierter Benutzer von einem infizierten Endpunkt aus verbindet, können Angreifer Sitzungen kapern und Malware in kritische Systeme einschleusen.

- Die Lösung:

Um dieses Risiko zu mindern, sollten Organisationen sichere Zugangsgateways einsetzen, den Gerätezustand vor der Gewährung von Zugriff überprüfen und riskante Verbindungen isolieren, um zu verhindern, dass kompromittierte Endpunkte kritische Systeme beeinträchtigen.

5. Übertragung infizierter Dateien

- Das Risiko:

Privilegierte Benutzer teilen häufig sensible Dateien zwischen verschiedenen Systemen aus. Wenn eine Datei kompromittiert wird, kann sich Malware mit erhöhten Berechtigungen schnell verbreiten.

- Die Lösung:

Um dieses Risiko zu mindern, sollten Unternehmen die Optionen für die Dateiübertragung einschränken, alle Dateien vor dem Hochladen auf Bedrohungen scannen und alle privilegierten Datenbewegungen protokollieren, um Nachvollziehbarkeit zu gewährleisten und die Verbreitung von Malware zu verhindern.

6. Operative Ineffizienz

- Das Risiko:

Ohne Automatisierung verlangsamt die manuelle Verwaltung privilegierter Konten die IT-Teams, erhöht die Fehlerquote und stört die Arbeitsabläufe.

- Die Lösung:

Organisationen können die Effizienz steigern, indem sie die Bereitstellung automatisieren, Genehmigungsprozesse vereinfachen und Zugriffsverfahren standardisieren. Dies hilft, Fehler zu reduzieren, Abläufe zu beschleunigen und Kosten zu senken.

7. Compliance-Verstöße

- Das Risiko:

Vorschriften wie die DSGVO, NIS2 und der ISO-27001-Standard erfordern strenge Kontrollen für privilegierten Zugriff. Schwache Überwachung oder fehlende Audit-Trails können zu hohen Bußgeldern führen.

- Die Lösung:

Um Compliance-Risiken zu verringern, sollten Organisationen die Bereitstellung automatisieren, Genehmigungsabläufe optimieren und Zugriffsprozesse standardisieren. Diese Maßnahmen tragen dazu bei, eine konsistente Durchsetzung von Richtlinien sicherzustellen, die Einhaltung gesetzlicher Vorschriften zu gewährleisten und die Wahrscheinlichkeit von Verstößen zu verringern.

Warum PAM wichtig ist

Privileged Access Management schützt nicht nur Konten, sondern stärkt auch die Compliance, verbessert die betriebliche Effizienz und reduziert Sicherheitsrisiken. Durch die vollständige Transparenz privilegierter Aktivitäten hilft PAM Unternehmen dabei, Anomalien zu erkennen, bevor sie zu Sicherheitsverletzungen werden. Außerdem sorgt es für einheitliche Zugriffsrichtlinien in allen Systemen, wodurch menschliche Fehler reduziert und Insider-Bedrohungen minimiert werden. Unternehmen, die PAM effektiv implementieren, gewinnen Kontrolle, Verantwortlichkeit und Widerstandsfähigkeit und verwandeln privilegierten Zugriff von einer Schwachstelle in einen strategischen Vorteil.

Wie PATECCO Risiken in Resilienz verwandelt

Risiken durch privilegierten Zugriff können ernsthafte Bedrohungen für die kritischen Systeme, Daten und die Compliance Ihres Unternehmens darstellen. PATECCO verfügt über umfassende Fachkenntnisse im Bereich PAM und hilft Unternehmen dabei, diese Risiken in operative Resilienz umzuwandeln. Unser Ansatz gewährleistet, dass privilegierte Konten sicher sind, überwacht und effizient verwaltet werden, sodass sich die Teams auf Wachstum und Innovation konzentrieren können.

Mit PATECCO erhalten Sie professionelle Unterstützung in folgenden Bereichen:

- Identifizierung und Sicherung aller privilegierten Konten für vollständige Transparenz und Kontrolle.

- Nahtlose Integration in bestehende IAM-Systeme.

- Gewährleistung der Einhaltung von Branchenvorschriften durch umfassende Überwachung, Audits und Kontrollen.

- Proaktives Monitoring und Support zur Erkennung und Reaktion auf Bedrohungen in Echtzeit.

Klicken Sie auf das Bild, um das PAM-One-Pager-Dokument zu öffnen.

Wenn Ihr Unternehmen auf der Suche nach einem vertrauenswürdigen IAM-Partner ist, um Ihre Cybersicherheit zu verbessern, Ihre Resilienz zu stärken und eine skalierbare, langfristige Compliance sicherzustellen, zögern Sie nicht, uns zu kontaktieren. Wir helfen Ihnen dabei, Informationssicherheit in einen echten Geschäftsvorteil zu verwandeln.